BroadcastChannel

https://channel.gandli.eu.org/

https://channel.gandli.eu.org/

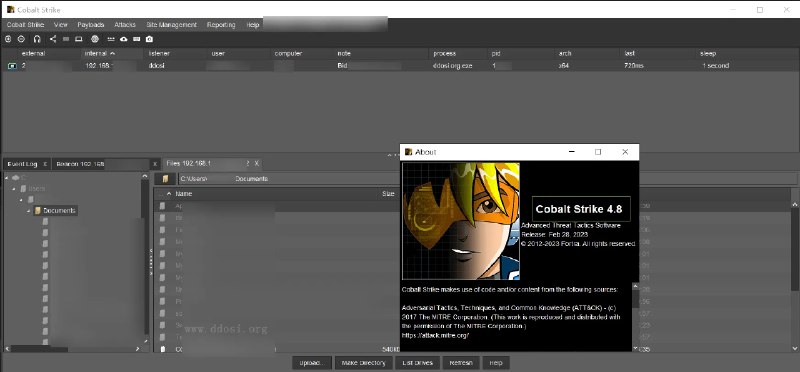

## Cobalt Strike for WSL

1. 破解版下载

[下载链接](https://www.ddosi.org/cobalt-strike-4-8-2/)

2. 启动脚本

3. 端口转发工具

[WSLHostPatcher](https://github.com/CzBiX/WSLHostPatcher)

有两种方法可以让端口转发工具自动启动:

1. 修改

2. 修改

1. 破解版下载

[下载链接](https://www.ddosi.org/cobalt-strike-4-8-2/)

2. 启动脚本

@echo off & setlocal enabledelayedexpansion

echo [+] Getting Host IP Address...

:: 获取宿主机的 IP 地址

for /f "tokens=2 delims=:" %%b in ('ipconfig ^| find /i "IPv4 Address"') do (

set fsip=%%b

set fsip=!fsip:~1! :: 去掉前面的空格

)

echo Host IP Address: !fsip!

echo [+] Starting Cobalt Strike server...

:: 获取 WSL 的 IP 地址

for /f "delims=" %%i in ('wsl -u root -- bash -c "hostname -I"') do (

set wslIP=%%i

goto :done

)

:done

:: 设置默认密码

set defaultPassword=password

:: 打印获取的 WSL IP 和密码

echo WSL IP Address: !wslIP!

echo Default Password: !defaultPassword!

:: 启动 Cobalt Strike 服务器并在后台运行

start /B wsl -u root -- bash -c "cd ./Server && ./teamserver !wslIP! !defaultPassword!"

echo [+] Cobalt Strike server started.

:: 等待一段时间(例如 10 秒)

timeout /t 10 >nul

echo [+] Starting Cobalt Strike client...

:: 启动 Cobalt Strike 客户端并在后台运行

start /B java -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -javaagent:./Client/uHook.jar -Xms512M -Xmx1024M -jar ./Client/cobaltstrike-client.jar -connect !wslIP! -password !defaultPassword!

:: 等待用户输入以保持窗口打开

pause

3. 端口转发工具

[WSLHostPatcher](https://github.com/CzBiX/WSLHostPatcher)

有两种方法可以让端口转发工具自动启动:

1. 修改

.profile 文件,添加工具路径: <path to WSLHostPatcher.exe>2. 修改

/etc/wsl.conf 文件:

[boot]

command=<path to WSLHostPatcher.exe>|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

### 用法说明

- **命令格式**:在 Beacon 提示符下输入命令并按回车。

- **参数**:某些命令需要额外的参数,例如文件名或选项。请查阅具体命令以了解详细用法。

- **帮助命令**:使用

ps | 显示进程列表 ||

psinject | 在特定进程中执行 PowerShell 命令 ||

pth | 使用 Mimikatz 进行哈希传递 ||

pwd | 打印当前目录 ||

reg | 查询注册表 ||

remote-exec | 在远程主机上运行命令 ||

rev2self | 恢复到原始令牌 ||

rm | 删除文件或文件夹 ||

rportfwd | 设置反向端口转发 ||

rportfwd_local | 通过 Cobalt Strike 客户端设置反向端口转发 ||

run | 在目标上执行程序(返回输出) ||

runas | 作为另一个用户执行程序 ||

runasadmin | 在提升的上下文中执行程序 ||

runu | 在另一个 PID 下执行程序 ||

screenshot | 拍摄单张截图 ||

screenwatch | 定期拍摄桌面截图 ||

setenv | 设置环境变量 ||

shell | 通过 cmd.exe 执行命令 ||

shinject | 将 shellcode 注入到进程中 ||

shspawn | 生成进程并注入 shellcode ||

sleep | 设置 Beacon 的睡眠时间 ||

socks | 启动/停止 SOCKS4a/SOCKS5 服务器转发流量 ||

spawn | 生成会话 ||

spawnas | 作为另一个用户生成会话 ||

spawnto | 设置要生成进程的可执行文件 ||

spawnu | 在另一个进程下生成会话 ||

spunnel | 通过 rportfwd 生成并隧道代理 ||

spunnel_local | 通过 Cobalt Strike 客户端 rportfwd 生成并隧道代理 ||

ssh | 使用 SSH 在主机上生成 SSH 会话 ||

ssh-key | 使用 SSH 在主机上生成 SSH 会话 ||

steal_token | 从进程中窃取访问令牌 ||

syscall-method | 更改或查询系统调用方法 ||

timestomp | 将一个文件的时间戳应用到另一个文件 ||

token-store | 热插拔访问令牌 ||

unlink | 从父 Beacon 断开连接 ||

upload | 上传文件 ||

windows_error_code | 显示 Windows 错误代码 |### 用法说明

- **命令格式**:在 Beacon 提示符下输入命令并按回车。

- **参数**:某些命令需要额外的参数,例如文件名或选项。请查阅具体命令以了解详细用法。

- **帮助命令**:使用

help 命令可以获取关于 Beacon 中可用命令的更多信息。# Cobalt Strike 中 Beacon 命令的翻译和用法说明:

### Beacon 命令

===============

| 命令 | 描述 |

|---------------------------|-------------------------------------------|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

### Beacon 命令

===============

| 命令 | 描述 |

|---------------------------|-------------------------------------------|

|

! | 从历史记录中运行命令 ||

argue | 为匹配的进程伪造参数 ||

blockdlls | 阻止非微软 DLL 在子进程中加载 ||

browserpivot | 设置浏览器透传会话 ||

cancel | 取消正在进行的下载 ||

cd | 更改目录 ||

checkin | 向主控端报告并发送数据 ||

chromedump | 从 Google Chrome 恢复凭证 ||

clear | 清除 Beacon 队列 ||

clipboard | 尝试获取文本剪贴板内容 ||

connect | 通过 TCP 连接到 Beacon 对等体 ||

covertvpn | 部署隐蔽 VPN 客户端 ||

cp | 复制文件 ||

data-store | 将后渗透项目存储到 Beacon ||

dcsync | 从域控制器提取密码哈希 ||

desktop | 查看并与目标的桌面交互 ||

dllinject | 将反射 DLL 注入到进程 ||

dllload | 使用 LoadLibrary() 将 DLL 加载到进程中 ||

download | 下载文件 ||

downloads | 列出正在进行的文件下载 ||

drives | 列出目标的驱动器 ||

elevate | 在提升的上下文中生成会话 ||

execute | 在目标上执行程序(无输出) ||

execute-assembly | 在目标的内存中执行本地 .NET 程序 ||

exit | 终止 Beacon 会话 ||

file_browser | 打开此 Beacon 的文件浏览器标签 ||

getprivs | 启用当前令牌上的系统权限 ||

getsystem | 尝试获取 SYSTEM 权限 ||

getuid | 获取用户 ID ||

hashdump | 导出密码哈希 ||

help | 帮助菜单 ||

history | 显示命令历史 ||

inject | 在特定进程中生成会话 ||

inline-execute | 在此会话中运行 Beacon 对象文件 ||

jobkill | 杀死长时间运行的后渗透任务 ||

jobs | 列出长时间运行的后渗透任务 ||

jump | 在远程主机上生成会话 ||

kerberos_ccache_use | 将缓存中的 kerberos 票据应用于此会话 ||

kerberos_ticket_purge | 从此会话中清除 kerberos 票据 ||

kerberos_ticket_use | 将 kerberos 票据应用于此会话 ||

keylogger | 启动击键记录器 ||

kill | 杀死进程 ||

link | 通过命名管道连接到 Beacon 对等体 ||

logonpasswords | 使用 Mimikatz 导出凭证和哈希 ||

ls | 列出文件 ||

make_token | 创建一个令牌以传递凭证 ||

mimikatz | 运行 Mimikatz 命令 ||

mkdir | 创建目录 ||

mode dns | 使用 DNS A 作为数据通道(仅限 DNS beacon)||

mode dns-txt | 使用 DNS TXT 作为数据通道(仅限 DNS beacon)||

mode dns6 | 使用 DNS AAAA 作为数据通道(仅限 DNS beacon)||

mv | 移动文件 ||

net | 网络和主机枚举工具 ||

note | 为此 Beacon 指派笔记 ||

portscan | 扫描网络以查找开放服务 ||

powerpick | 通过 Unmanaged PowerShell 执行命令 ||

powershell | 通过 powershell.exe 执行命令 ||

powershell-import | 导入一个 PowerShell 脚本 ||

ppid | 设置生成的后渗透作业的父 PID ||

printscreen | 通过 PrintScr 方法拍摄单张截图 ||

process_browser | 打开此 Beacon 的进程浏览器标签 |@echo off

echo [+] Starting Cobalt Strike server...

:: 获取 WSL 的 IP 地址

for /f "delims=" %%i in ('wsl -u root -- bash -c "hostname -I"') do (

set wslIP=%%i

goto :done

)

:done

:: 设置默认密码

set defaultPassword=password

:: 打印获取的 IP 和密码

echo WSL IP Address: %wslIP%

echo Default Password: %defaultPassword%

:: 启动 Cobalt Strike 服务器并在后台运行

start /B wsl -u root -- bash -c "cd ./Server && ./teamserver %wslIP% %defaultPassword%"

echo [+] Cobalt Strike server started.

:: 等待一段时间(例如 10 秒)

timeout /t 10 >nul

echo [+] Starting Cobalt Strike client...

:: 启动 Cobalt Strike 客户端并在后台运行

start /B java -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -javaagent:./Client/uHook.jar -Xms512M -Xmx1024M -jar ./Client/cobaltstrike-client.jar -connect %wslIP% -password %defaultPassword%

:: 等待用户输入以保持窗口打开

pause

echo [+] Starting Cobalt Strike server...

:: 获取 WSL 的 IP 地址

for /f "delims=" %%i in ('wsl -u root -- bash -c "hostname -I"') do (

set wslIP=%%i

goto :done

)

:done

:: 设置默认密码

set defaultPassword=password

:: 打印获取的 IP 和密码

echo WSL IP Address: %wslIP%

echo Default Password: %defaultPassword%

:: 启动 Cobalt Strike 服务器并在后台运行

start /B wsl -u root -- bash -c "cd ./Server && ./teamserver %wslIP% %defaultPassword%"

echo [+] Cobalt Strike server started.

:: 等待一段时间(例如 10 秒)

timeout /t 10 >nul

echo [+] Starting Cobalt Strike client...

:: 启动 Cobalt Strike 客户端并在后台运行

start /B java -XX:ParallelGCThreads=4 -XX:+AggressiveHeap -XX:+UseParallelGC -javaagent:./Client/uHook.jar -Xms512M -Xmx1024M -jar ./Client/cobaltstrike-client.jar -connect %wslIP% -password %defaultPassword%

:: 等待用户输入以保持窗口打开

pause

cobaltstrike_start.bat

# 打印启动服务器信息

Write-Host "[+] Starting Cobalt Strike server..."

# 获取 WSL 的 IP 地址

$wslIP = wsl -u root -- bash -c "hostname -I | awk '{print $1}'"

# 设置默认密码

$defaultPassword = "password"

# 打印获取的 IP 和密码

Write-Host "WSL IP Address: $wslIP"

Write-Host "Default Password: $defaultPassword"

# 启动 Cobalt Strike 服务器并在后台运行

Start-Process -FilePath "wsl" -ArgumentList "-u root -- bash -c 'cd /mnt/d/Global/apps/cobaltstrike/current/Server/ && ./teamserver $wslIP $defaultPassword'"

Write-Host "[+] Cobalt Strike server started."

# 等待一段时间(例如 10 秒)

Start-Sleep -Seconds 10

# 打印启动客户端信息

Write-Host "[+] Starting Cobalt Strike client..."

# 启动 Cobalt Strike 客户端并在后台运行

Start-Process -FilePath "java" -ArgumentList "-XX:ParallelGCThreads=4", "-XX:+AggressiveHeap", "-XX:+UseParallelGC", "-javaagent:D:\Global\apps\cobaltstrike\current\Client\uHook.jar", "-Xms512M", "-Xmx1024M", "-jar", "D:\Global\apps\cobaltstrike\current\Client\cobaltstrike-client.jar", "-connect", "$wslIP", "-password", "$defaultPassword"

# 等待用户输入以保持窗口打开

Read-Host -Prompt "Press Enter to exit"

# 打印启动服务器信息

Write-Host "[+] Starting Cobalt Strike server..."

# 获取 WSL 的 IP 地址

$wslIP = wsl -u root -- bash -c "hostname -I | awk '{print $1}'"

# 设置默认密码

$defaultPassword = "password"

# 打印获取的 IP 和密码

Write-Host "WSL IP Address: $wslIP"

Write-Host "Default Password: $defaultPassword"

# 启动 Cobalt Strike 服务器并在后台运行

Start-Process -FilePath "wsl" -ArgumentList "-u root -- bash -c 'cd /mnt/d/Global/apps/cobaltstrike/current/Server/ && ./teamserver $wslIP $defaultPassword'"

Write-Host "[+] Cobalt Strike server started."

# 等待一段时间(例如 10 秒)

Start-Sleep -Seconds 10

# 打印启动客户端信息

Write-Host "[+] Starting Cobalt Strike client..."

# 启动 Cobalt Strike 客户端并在后台运行

Start-Process -FilePath "java" -ArgumentList "-XX:ParallelGCThreads=4", "-XX:+AggressiveHeap", "-XX:+UseParallelGC", "-javaagent:D:\Global\apps\cobaltstrike\current\Client\uHook.jar", "-Xms512M", "-Xmx1024M", "-jar", "D:\Global\apps\cobaltstrike\current\Client\cobaltstrike-client.jar", "-connect", "$wslIP", "-password", "$defaultPassword"

# 等待用户输入以保持窗口打开

Read-Host -Prompt "Press Enter to exit"

# 打印启动服务器信息

Write-Host "[+] Starting Cobalt Strike server..."

# 获取 WSL 的 IP 地址

$wslIP = wsl -u root -- bash -c "hostname -I | awk '{print $1}'"

# 设置默认密码

$defaultPassword = "password"

# 打印获取的 IP 和密码

Write-Host "WSL IP Address: $wslIP"

Write-Host "Default Password: $defaultPassword"

# 启动 Cobalt Strike 服务器并在后台运行

Start-Process -FilePath "wsl" -ArgumentList "-u root -- bash -c 'cd /mnt/d/Global/apps/cobaltstrike/current/Server/ && ./teamserver $wslIP $defaultPassword'"

Write-Host "[+] Cobalt Strike server started."

# 等待一段时间(例如 10 秒)

Start-Sleep -Seconds 10

# 打印启动客户端信息

Write-Host "[+] Starting Cobalt Strike client..."

# 启动 Cobalt Strike 客户端并在后台运行

Start-Process -FilePath "java" -ArgumentList "-XX:ParallelGCThreads=4", "-XX:+AggressiveHeap", "-XX:+UseParallelGC", "-javaagent:D:\Global\apps\cobaltstrike\current\Client\uHook.jar", "-Xms512M", "-Xmx1024M", "-jar", "D:\Global\apps\cobaltstrike\current\Client\cobaltstrike-client.jar", "-connect", "$wslIP", "-password", "$defaultPassword"

# 等待用户输入以保持窗口打开

Read-Host -Prompt "Press Enter to exit"

Write-Host "[+] Starting Cobalt Strike server..."

# 获取 WSL 的 IP 地址

$wslIP = wsl -u root -- bash -c "hostname -I | awk '{print $1}'"

# 设置默认密码

$defaultPassword = "password"

# 打印获取的 IP 和密码

Write-Host "WSL IP Address: $wslIP"

Write-Host "Default Password: $defaultPassword"

# 启动 Cobalt Strike 服务器并在后台运行

Start-Process -FilePath "wsl" -ArgumentList "-u root -- bash -c 'cd /mnt/d/Global/apps/cobaltstrike/current/Server/ && ./teamserver $wslIP $defaultPassword'"

Write-Host "[+] Cobalt Strike server started."

# 等待一段时间(例如 10 秒)

Start-Sleep -Seconds 10

# 打印启动客户端信息

Write-Host "[+] Starting Cobalt Strike client..."

# 启动 Cobalt Strike 客户端并在后台运行

Start-Process -FilePath "java" -ArgumentList "-XX:ParallelGCThreads=4", "-XX:+AggressiveHeap", "-XX:+UseParallelGC", "-javaagent:D:\Global\apps\cobaltstrike\current\Client\uHook.jar", "-Xms512M", "-Xmx1024M", "-jar", "D:\Global\apps\cobaltstrike\current\Client\cobaltstrike-client.jar", "-connect", "$wslIP", "-password", "$defaultPassword"

# 等待用户输入以保持窗口打开

Read-Host -Prompt "Press Enter to exit"

60W用户Chrome插件存在恶意代码

SuperCopy 超级复制插件是看见 V 友推荐后安装的,偶然发现其会拦截所有返利平台流量和商家自然流量

起因

偶尔会使用京东联盟自己邀请下单,最近有一些订单没有拿到返利,发现使用 Chrome 访问京东商品详情页时,已打开的第一个标签页的会自动跳转然后跳回之前的页面

排查

对所有安装的插件逐一排查,确定是 SuperCopy 超级复制插件 https://chromewebstore.google.com/detail/supercopy-%E8%B6%85%E7%BA%A7%E5%A4%8D%E5%88%B6/onepmapfbjohnegdmfhndpefjkppbjkm 该插件目前用户 60W+,有精选标签

复现

当浏览器已经打开的标签页大于 3 个时,访问京东任意商品详情页,该插件会发起一个请求 https://cdn.shopimgs.com/jclk?itid=itid&uid=uid&name=supercopy-v3 参数 itid 为 base64 后的京东商品详情页链接,该请求返回一个链接,此时浏览器中第一个标签页会跳转到该链接,该链接跳转到京东联盟返利链接,访问完成之后再跳转回该标签页之前打开的链接,下单用户最后一次打开的是谁的返利链接,京东就会返利给谁

SuperCopy 超级复制插件是看见 V 友推荐后安装的,偶然发现其会拦截所有返利平台流量和商家自然流量

起因

偶尔会使用京东联盟自己邀请下单,最近有一些订单没有拿到返利,发现使用 Chrome 访问京东商品详情页时,已打开的第一个标签页的会自动跳转然后跳回之前的页面

排查

对所有安装的插件逐一排查,确定是 SuperCopy 超级复制插件 https://chromewebstore.google.com/detail/supercopy-%E8%B6%85%E7%BA%A7%E5%A4%8D%E5%88%B6/onepmapfbjohnegdmfhndpefjkppbjkm 该插件目前用户 60W+,有精选标签

复现

当浏览器已经打开的标签页大于 3 个时,访问京东任意商品详情页,该插件会发起一个请求 https://cdn.shopimgs.com/jclk?itid=itid&uid=uid&name=supercopy-v3 参数 itid 为 base64 后的京东商品详情页链接,该请求返回一个链接,此时浏览器中第一个标签页会跳转到该链接,该链接跳转到京东联盟返利链接,访问完成之后再跳转回该标签页之前打开的链接,下单用户最后一次打开的是谁的返利链接,京东就会返利给谁